排除服務器故障的三大步驟 整機柜服務器數據中心的運維實踐與網絡安全考量

在數據中心復雜的IT環境中,整機柜服務器以其高密度、模塊化和高效管理的優勢,成為支撐現代數字化業務的核心力量。任何硬件或軟件故障都可能對業務連續性構成威脅。快速、準確地排除服務器故障,是保障數據中心穩定運行的關鍵。結合網絡安全信息咨詢的最佳實踐,本文將系統闡述排除整機柜服務器故障的三大核心步驟,為運維人員提供清晰的行動指南。

第一步:系統化診斷與信息收集

故障排除始于精準的診斷。對于整機柜服務器,由于設備集中且互連復雜,盲目操作可能引發連鎖問題。

- 初步定位與告警分析:查看數據中心基礎設施管理系統(DCIM)、服務器帶外管理口(如iDRAC、iLO)或集中監控平臺的告警信息。這些信息能快速指示故障大致范圍,是電源、散熱、特定節點還是網絡連接問題。

- 分層檢查:采用自底向上的方法:

- 物理層:檢查整機柜的電源分配單元(PDU)狀態、服務器節點電源指示燈、硬盤狀態指示燈、網絡端口鏈路燈等。確認所有線纜(電源線、網絡線、KVM線)連接牢固,無松動或損壞。

- 硬件層:通過管理控制臺查看各個服務器節點的硬件日志(如SEL、IML),識別是否有內存報錯、CPU故障、硬盤預失效等明確硬件錯誤。整機柜架構下,可快速隔離疑似故障節點。

- 系統與網絡層:遠程登錄操作系統(如能訪問),檢查系統日志(如

/var/log/messages、Event Viewer)、關鍵進程狀態、網絡連通性(ping,traceroute)及資源利用率(CPU、內存、磁盤I/O、網絡流量)。

- 安全信息關聯:在信息收集中,必須融入網絡安全視角。例如,異常的CPU高負載或未知的網絡連接,可能不僅是性能故障,也可能是安全事件(如挖礦木馬、DDoS攻擊)的表現。此時應結合安全信息與事件管理(SIEM)系統的告警,交叉驗證故障是否源于網絡攻擊。

第二步:隔離影響與實施干預

在明確或大致判斷故障源后,需采取行動以防止影響擴大,并進行針對性修復。

- 安全隔離:遵循變更管理流程,在影響最小的時間窗口進行操作。對于整機柜服務器:

- 若故障局限于單個或幾個節點,可通過管理工具將其置為維護模式或安全下電,從業務集群中隔離,避免影響整體服務。

- 若懷疑故障與網絡安全事件相關(如節點被攻破成為跳板),應立即將其從網絡邏輯上隔離(如通過交換機端口禁用或安全組策略),并啟動安全應急響應流程,防止橫向移動。

- 針對性操作:根據診斷結果執行:

- 硬件更換:整機柜服務器通常支持熱插拔。在做好數據備份和業務遷移后,可更換故障風扇、電源、硬盤或整個計算節點。更換后需驗證新硬件識別與狀態。

- 軟件/系統修復:這可能包括操作系統重啟、修復文件系統、回滾有問題的驅動或軟件更新、殺毒或清除惡意軟件、恢復配置文件等。所有操作應有詳細記錄。

- 配置回滾與恢復:如果故障源于最近的配置變更(如網絡策略、BIOS設置、應用部署),應回滾至已知良好的配置。

- 網絡安全加固:在修復故障的這也是一個加固安全的機會。例如,為更換的節點安裝最新的安全補丁、檢查并強化系統賬戶和權限、更新入侵檢測規則等。

第三步:驗證恢復與復盤

故障修復后,工作并未結束,確保系統真正恢復正常并預防復發至關重要。

- 功能與性能驗證:

- 將修復的節點重新納入業務集群,進行全面的功能測試,確保應用服務正常運行。

- 監控系統性能指標,確保其恢復到正常基線水平,沒有隱藏的性能瓶頸或異常。

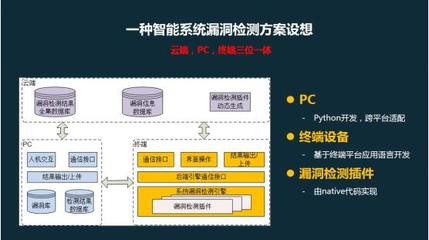

- 進行網絡連通性測試和安全漏洞掃描,確認無殘留風險。

- 監控觀察:故障修復后的一段時間內,需對相關指標進行重點監控,確認故障已徹底解決且無衍生問題。

- 復盤與文檔化(含安全復盤):

- 根本原因分析(RCA):組織復盤會議,深入分析故障發生的根本原因,是硬件老化、操作失誤、軟件缺陷還是安全漏洞被利用?

- 流程改進:評估故障響應流程是否高效,診斷工具是否完備,信息溝通是否順暢。針對整機柜管理,可考慮優化監控粒度或自動化響應腳本。

- 知識庫更新:將本次故障的現象、診斷過程、解決方案詳細記錄到知識庫中,形成組織資產,便于未來快速參考。

- 安全策略迭代:如果故障與安全相關,必須更新安全策略、修補程序管理流程或增強防護措施(如部署更嚴格的網絡微隔離),以防同類攻擊再次得逞。

###

排除整機柜服務器故障是一個融合了硬件運維、系統管理和網絡安全防護的綜合性任務。遵循“診斷-干預-驗證”這三步法,不僅能實現快速恢復,更能通過系統化的復盤,持續提升數據中心的運維成熟度和安全韌性。在日益復雜的網絡威脅環境下,將網絡安全思維深度嵌入故障排除的每一個環節,是從被動救火走向主動保障的必由之路,也是構建高可用、高安全數據中心的堅實基石。

如若轉載,請注明出處:http://www.shlaikewujin.cn/product/53.html

更新時間:2026-01-07 20:36:36